East-tec InvisibleSecrets 4 esconde sus datos privados en archivos de aspecto inocentes, como imágenes o páginas web. También cuenta con: algoritmos de encriptación fuerte; un casillero que permite contraseña proteger ciertas aplicaciones; una solución de administración de contraseñas & generador de contraseñas aleatorias real; una trituradora que te ayuda a destruir más allá de la archivos de recuperación, carpetas y rastros de internet; la capacidad de crear paquetes de Self-descifrar; transferencia de contraseña segura.

Restaurar datos desde discos VMFS/VMware e imágenes de computadora de servidores ESX, matrices RAID seguros y corruptos, incluso sin una controladora RAID. VMFS Recovery es una herramienta indispensable para cualquier persona que utilice máquinas virtuales y discos, incluyendo VirtualPC, VirtualBox, VMware, Parallels, EnCase, ProDiscover disco de imágenes. Soportes VMFS particiones hasta 64 TB, archivos de hasta 2TB, unidades con más de 100.000 archivos. Cuenta vSphere 5 y soporte de ESX Server.

Automático Pligg Submitter es un software de marcado social que puede dramáticamente mejorar su posicionamiento en la búsqueda, conducir más los visitantes dirigidos, mejorar las conversiones de venta y garantizar mayores ingresos mensuales presentando sus dominios a un número prácticamente ilimitado de sitios accionado por más popular social bookmarking script del mundo de-el Pligg. Como su nombre indica, el software ofrece una automatización completa; puede registrar nuevas cuentas de usuario en los sitios de marcadores, analizar y girar metaetiquetas de cada dominio, enviar favoritos a la lista de sitios de Pligg a intervalos de tiempo definidos por el usuario, rotar aleatoriamente servidores proxy y validar rápidamente cada presentación en piloto automático. Nuestro Pligg automático social bookmarking software maneja un número ilimitado de cuentas de usuario, dominios promovidos, Pligg sitios y servidores proxy; y al azar puede girar todo (o seleccionar) los registros durante el envío. Si la lista integrada de los recursos marcadores no es suficiente, puede añadir un número prácticamente ilimitado de los sitios bookmarking sociales impulsado por cualquiera de las versiones del script Pligg y nuestro auto Pligg remitente instantáneamente registrará nuevas cuentas de usuario y comenzará a presentar sus dominios a sitios personalizados en segundos. Otras características incluyen, pero no se limitan, a: Compatibilidad multiplataforma, soporte completo TOR, actualizaciones de vida libre, ilimitadas instalaciones que utilizan la misma clave de licencia y mucho más.

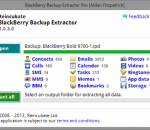

Si has perdido, roto su BlackBerry, o BlackBerry Desktop Software es incapaz de abrir o sincronizar con sus copias de seguridad la aplicación BlackBerry Backup Extractor es para ti. El BlackBerry Backup Extractor rápidamente puede abrir y convertir a los backups en BlackBerry Desktop Software.IPD y.BBB formatos, incluyendo v2.BBB y formatos encriptados. Acceder a contactos, mensajes de correo electrónico, notas, llamada historia, calendarios, SMS, MMS, BBM, archivos multimedia, tareas y mucho más.

Herramienta de edición y validación de XML Freeware XMLFox es un editor gratuito para crear documentos XML bien formados válidos o esquema XSD. Editor de esquemas XMLFox le permite desarrollar fácilmente modelos avanzada de datos expresados en el esquema XSD. Es el Editor de esquemas XML para proporcionar una interfaz de split-panel sincronizada que simultáneamente se muestra un diagrama visual de esquema XML y el código subyacente, con cambios en un panel que se refleja inmediatamente en el otro

Compruebe &Get; es un potente gestor de favoritos, Monitor cambio Web, Web captura herramienta y página Web Archiver. Gestiona tus favoritos del navegador, hace que las visitas programadas a sitios web en busca de cambios y recupera y destaca los contenidos modificados. Cada vez que cheque &Get; detecta cambios en un web site que está monitorizando, el programa automáticamente captura la página web, pone de relieve los cambios y puede notificarle de cambios por correo electrónico. Por otra parte, el programa puede ofrecer una ventana emergente de alerta o reproducir un archivo de sonido para alertarle sobre el cambio. Con su navegador interno, compruebe &Get; permite miras tus páginas guardadas, incluso cuando no estás conectado a Internet o la página ya no existe en la Web. Función de ahorro de auto del programa puede utilizar para recoger las instantáneas de las versiones anteriores de páginas web, lo que le permite a estudio y documentar los cambios en los sitios web con el tiempo. Compruebe &Get; tiene las funciones de gestión de señal potente, incorporado. Usted puede buscar marcadores por sus nombres, descripciones o palabras clave. Listas de URL pueden ser importadas desde cualquier navegador o documento de Office y agregó a sus favoritos. Compruebe &Get; limpia marcadores duplicados y elimina los enlaces inactivos, así que su lista de sitios web es siempre fresca y precisa. Puedes convertir tu lista de favoritos en un número ilimitado de colecciones y hacer búsquedas en la web de colección. Compruebe &Get; funciona con Internet Explorer, FireFox, Mozilla, Opera y navegadores más populares de Windows, que permite abrir favoritos, así como importación, exportación y sincronizarlos. Si usted es una persona de negocios que necesita saber qué cambios precio sus competidores han hecho en sus catálogos en línea, un investigador que necesita ser alertados cuando ha cambiado el contenido del sitio web, un estudiante que está siguiendo una noticia de última hora o un usuario que quiere ver lo que su equipo deportivo favorito o Hollywood star está haciendoCompruebe &Get; cuenta con las herramientas que usted necesita.

Sudoku Epic es una versión de Windows del famoso juego sudoku. Usted puede generar puzzles en tamaños de 4 x 4 a 16 x 16 y dificultades desde muy fácil a muy difícil. El asistente puede ayudarle con escaneo, marcado y revelar ciertos números, permitiéndole concentrarse en la lógica. También puede introducir el rompecabezas de los periódicos y resolverlos o ver la solución. Además puede almacenar puzzles y continuar resolverlas en un momento posterior.

Active WebTraffic es un software de promoción web profesional que incluye todo que lo necesario para presentar, posicionar y promover tu sitio web para buscadores y directorios de internet en todo el mundo. Este popular software incluye un conjunto completo de herramientas innovadoras que cubren todo el proceso de promoción web: búsqueda remitente motor, ranking checker, herramienta clave para la investigación, página asesora, generador de etiquetas meta, verificador de enlace, validador de HTML y analizador de SEO.

Protección completa contra virus y ataques de Internet para ordenadores con Windows x 64 por qué uso Comodo Internet Security? Comodo Internet Security para Windows x 64 es la aplicación gratis, varias capas de seguridad que mantiene a los hackers afuera y la información personal en. Construido desde la base hacia arriba con su seguridad en mente, CIS ofrece una protección de 360° combinando poderosa protección Antivirus, cortafuegos de filtrado de paquetes de la clase de una empresa y un sistema de prevención de intrusos de host avanzada llamado defensa +. A diferencia de las versiones mínimo de software comercial que otros proveedores de software ofrecen gratis, esta es la versión completa, completamente funcional del producto. Como alternativa, los usuarios pueden actualizar a CIS Pro por sólo $49 al año y recibir dos servicios adicionales — LivePCSupport (paquete de seguridad & apoyo Total) — servicios de 24 horas por día, ilimitado soporte incidente paquete que comercializa generalmente por 99 dólares al año y TrustConnect - un servicio de proxy de Internet seguro que garantice la conectividad de cifrado de 128 bits de cualquier público WiFi hot spot. CIS incluye: * Firewall: cerrarle la puerta cerrada de los hackers y ladrones de identidad. * Antivirus: Localizar y destruir cualquier malware existente escondido en un PC. * Defensa +: protege los archivos críticos del sistema y bloquea el malware antes de que se instala. * Memoria Firewall: Vanguardia protección contra ataques de desbordamiento de búfer sofisticado. * Anti-Malware mata procesos maliciosos antes de que puedan hacer daño. ¿Características: * Antivirus, Anti-Spyware, Anti-Rootkit & Bot protección * defiende su PC contra ataques de Internet * detecta y elimina los virus * impide que se instalen malware * Auto Sandbox Technology ™ * fácil de instalar, configurar y utilizar * libre a empresas y usuarios domésticos lo que diferencia a Internet Security? Por defecto denegar Protection ™ (DDP) conocido y cotizadas PC segura archivos y aplicaciones son capaces de acceder a tu PC. Basado en la prevención protección cortafuegos y Antivirus se combinan para detener virus y malware antes de que entran en la PC. Alertas personalizadas protección Firewall rápidamente aprende las reglas configurado para descargar software y ajusta en consecuencia sus alertas para caber sus necesidades. Acceso en tiempo real que actualiza las definiciones de virus, actualizaciones automáticas significa mayor protección posible contra amenazas de día cero. Análisis de virus solo clic Asegúrese de que su PC está limpio con un solo clic de botón simple. Ordenado, fácil de usar interfaz navegar rápidamente a través de las distintas partes de protección con cortafuegos sin perderse. Seguridad exhaustiva "asistentes" configuración de seguridad preestablecido para configuración simple de point-and-click. Único "slider" para cambiar fácilmente el nivel de seguridad actual alternar fácilmente ajustes preestablecidos para reflejar sus preferencias de seguridad en un momento dado. Acceso exclusivo a la lista de "lista segura" de Comodo de más de 2 millones conocido aplicaciones y archivos, PC-friendly para que aplicaciones y archivos seguros están autorizados a correr.

XFast RAM es una aplicación que fue adaptada especialmente para usuarios que necesitan para optimizar el uso de memoria RAM para obtener el mejor rendimiento de sus sistemas. El programa puede realizar virtualización de discos, una función que crea una unidad virtual donde temporal y se almacenan archivos de caché para no entorpecer el almacenamiento físico.

Biblioteca de código Ruby es un código fuente poderosa multilingue biblioteca con las siguientes ventajas: 1. Biblioteca incorporada con 50.000 + líneas de código 2. Motor de búsqueda rápido y potente de 3. Capacidad de impresión de gran alcance 4. Protección de contraseña & fuerte 448 bits de cifrado (opcional) 5. Notas de usuario & adjuntos manejo 6. Favoritos & calificación apoyan 7. Integración completa con * todos * importante programación IDEs y mucho más!

GOM Media Player el reproductor sólo necesita - gratis! No sólo es GOM Media Player un reproductor de vídeo totalmente gratuito, con su soporte incorporado para el vídeo más popular y formatos de Media Player, toneladas de características avanzadas, personalización extrema, y el servicio de buscador de codecs, GOM Media Player es seguro satisfacer todas sus necesidades de reproducción. Con millones de usuarios en cientos de países, GOM Media Player es uno de los reproductores de vídeo más populares del mundo. Cuál es nuevo: Característica añadida "toque"configuración para dispositivos de pantalla táctil. Agregada función "Buscador" en lista de reproducción. (Ctrl + F) Admiten "HTTPS URL" para youtube o reproducción de radio red. (Ctrl + U) Añadido "Música Pulse" preferencias relacionadas a reproducir archivos de música. Mejorar el rendimiento relacionada con la "velocidad de agregar y borrar" archivos en lista de reproducción. Otras diversas correcciones, correcciones y cambios

Iperius Backup is one of the best free backup software, also released in commercial editions for those who need advanced backup features for their companies. The freeware version of Iperius Backup allows you to backup to any mass storage device, such as NAS, external USB hard drives, RDX drives, and networked computers. It has comprehensive scheduling and e-mail sending functions. It supports zip compression with no size limit, incremental backup, network authentication and the execution of external scripts and programs.

Maryfi es un router de software libre y fácil de usar para equipos con Windows 7, 8 y 8.1. Con Maryfi, los usuarios inalámbricamente pueden compartir cualquier conexión a Internet tales como: un cable modem, una tarjeta de celular o incluso otra red Wi-Fi. Otros dispositivos Wi-Fi habilitado incluyendo ordenadores portátiles, teléfonos inteligentes, reproductores de música y los sistemas de juegos pueden ver y unirse a su hotspot Maryfi sólo como cualquier otro punto de acceso Wi-Fi y se mantienen seguro y protegido por contraseña WPA2 cifrado.